Bevor ich das wieder vergesse, schreibe ich es mal besser auf:

$ ssh-keygen -t rsa $ cat .ssh/id_rsa.pub | ssh server 'cat >> .ssh/authorized_keys'

the blog of harm and appletrees

Bevor ich das wieder vergesse, schreibe ich es mal besser auf:

$ ssh-keygen -t rsa $ cat .ssh/id_rsa.pub | ssh server 'cat >> .ssh/authorized_keys'

Der Vortrag von Udo Vetter zu den Strategien für den Umgang mit Polizei und Staatsanwalt war für mich das Highlight auf dem diesjährigen Kongress. Für alle, die nicht mehr in den Saal gepasst haben, habe ich den Videostream mitgeschnitten. Die offiziellen Videos dauern ja immer ein paar Tage 😉 Leider ist zwei Mal jemand über mein Netzwerkkabel gestolpert, ein paar Sekunden fehlen in der Mitte. Der Vortrag lohnt sich nicht nur für Nerds…

Update: Wer hätte gedacht, dass die Videos so schnell bereitgestellt werden: hier ist die Liste der Mirrors 🙂

Update 2: Offensichtlich funktioniert das Video bei google nicht mehr. Ihr könnt es Euch jedoch hier anschauen und runterladen.

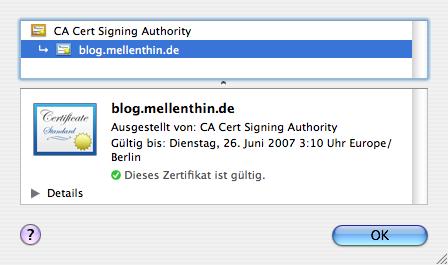

Nachdem ich gleich Punkte von vier Assurern bekommen habe, habe ich meinen Webserver mit CACert-signierten Zertifikaten ausgestattet. Das Blog spricht jetzt also SSL und wenn man das CACErt-Root-Zertifikat installiert, klappt das auch ohne Browserwarnung.

Und so geht’s: Zuerst muss man/Frau einen Zertifikatsrequest erzeugen:

openssl req -new -newkey rsa:1024 -nodes -keyout mykey.pem -out myreq.pem

mykey.pem enthält den Private Key myreq.pem ist der Zertifikatsrequest. Dieser Zertifikatsrequest wird später an CACert / Verisign gesendet um ein signiertes Serverzertifikat zu erhalten.

Bei CACert muss man sich aber erstmal eine Domain anlegen (recht im Menü, Domain hinzufügen). Dort muss der vollständige Servername (www.meinedomain.de) eingetragen werden. An einen User dieses Servers wird dann eine Testmail gesendet, um zu prüfen, ob der Server wirklich Dir gehört. Dieser Teil ist sehr spannend, weil man dann erstmal merkt, wie kaputt der eigene Mailserver konfiguriert ist. Wenn also nach unzähligen Versuchen, der Server endlich Mails an root@www.meinedomain.de annimmt (und die Mail nicht als Spam klassifiziert wird…), kann man den Link in der Mail anklicken. Damit ist die Domain verifiziert.

Als nächstes kann man unter Server-Zertifikate ein neues Zertifikat erstellen, in das Webformular wird der Inhalt der Datei myreq.pem eingefügt, nach dem Absenden erhält man das Zertifikat, zur Sicherheit auch nochmal per Mail. Das Zertifikat ist abhängig vom Assurer-Punktekonto 6 oder 24 Monate gültig.

Jetzt muss das leckere neue Zertifkat nur noch dem Apache untergejubelt werden:

SSLEngine On

SSLCertificateFile /etc/apache2/ssl/spark.dnsalias.net.cert.pem

SSLCertificateKEyFile /etc/apache2/ssl/spark.dnsalias.net.key.pem

SSLProtocol all

SSLCipherSuite HIGH:MEDIUM

Das war’s 🙂

Update: Ich habe ssl erstmal wieder abgeschaltet, SSL auf mehreren virtuellen Hosts und ohne feste IP-Adressen führt zu sehr merkwürdigen Effekten 🙁

Hab mich gerade in der Art & Beauty Area auf die Couch gefläzt, um Strom und Netzwerk zu schnorren. Der freundliche Herr neben mir hatte hvoss@dell in seiner Shell stehen. Hm, das wird doch nicht etwa … „Wofür steht das h?“ „Holger.“ „Doch nicht etwa der Holger Voss?„. Tatsächlich.

Wie nett, ich wurde gleich über die Verfassungsklage gegen die Vorratsdatenspeicherung aufgeklärt, eine gute Sache, geht hin und macht mit 🙂

Auch wenn der CCCongress sehr apfellastig ist, diese Unterstellung ist doch recht dreist. Ein Mausklick in die diskordische Mythologie würde das Obst sofort als den goldenen Apfel der Zwietracht identifizieren. Aber Recherche hat man beim großen deutschen Nachrichtenmagazin scheinbar nicht nötig, ist ja online, muss ja schnell gehen.

Herzlichen Glückwünsch, da war wohl wieder ein Praktikant am Werk 😉 Zum Glück gibt’s ja noch einen alternativen Eingang.

Ich haben endlich das leidige Problem mit den Netzlaufwerken und dem Ruhezustand gelöst. Mit Sleepwatcher kann man so ziemlich jede Aktion beim Einschlafen bzw. Aufwachen seines Macs ausführen lassen.

Egomanen lassen sich bei jedem Aufwachen von der eingebauten iSight-Kamera fotografieren und bekommen auf diesem Wege interessante Einblicke in die Service-Abteilung von Apple 🙂 Meiner einer ist nicht ganz so selbstverliebt und begnügt sich mit dem Ausführen einiger AutomountMaker-Scripte. Das .wakeup Script sieht jetzt bei mir so aus:

#!/bin/sh /Applications/Utilities/AutomountMaker/AutomountMaker.app/Contents/MacOS/AutomountMaker \ /Users/melle/Documents/automount/mount-mp3.amsf \ /Users/melle/Documents/automount/mount-shared.amsf \ /Users/melle/Documents/automount/mount-melle.amsf

Für das Markieren von Bilder mit Wasserzeichen gibt es diverse Software, ich habe aber kein Programm gefunden, das meinen Ansprüchen genügt. Selbst ist der Nerd. Für ImageMagick genügt der folgende Einzeler:

composite -dissolve 30 -gravity southeast -geometry +25+25 "/path/to/watermark.png" $FILE $NEWFILENAME

Leider gehen dabei manche Metadaten wie z.B. Keywords verloren. Mit dem exiv2-Tool ist das jedoch kein Problem, die Daten werden aus dem Originalbild exportiert und in die markierte Datei importiert. In ein Shellscript gegossen sieht das ganze dann so aus:

#!/bin/sh

#

for FILE in $*

do

echo processing $FILE

BASENAME=`echo $FILE | sed 's/\(.*\)\.[jJ][pP][gG]/\\1/g'`

NEWFILENAME=marked_$FILE

NEWMETAFILENAME=marked_$BASENAME.exv

# backup metadata from file

/usr/local/bin/exiv2 -v ex $FILE

mv $BASENAME.exv $NEWMETAFILENAME

# apply watermark

composite -dissolve 30 -gravity southeast -geometry +25+25 \\

"/path/to/watermark.png" $FILE $NEWFILENAME

# restore metadata

/usr/local/bin/exiv2 -v in $NEWFILENAME

rm $NEWMETAFILENAME

done

Die exiv2-Version in Darwinports ist leider hoffnungslos veraltet und scheitert an den von ImageMagick erzeugten Bildern, mit der aktuelle Version 0.11 ist das jedoch kein Problem. Die Installation erfolgt wie schon zu Großvaters Zeiten mit $ ./configure && make && sudo make install.

Es gibt diese ungemein praktischen Geräte von HP, die wie ein Kopierer aussehen, sich so anfühlen, auch so schnell arbeiten, aber eigentlich ein Scanner mit angeschlossenem Drucker sind.

Mein liebstes Feature ist der Scanner: irgendwelche Behördenpost kann man damit prima einscannen und als PDF archivieren. Leider erzeugt der Scanner pro Blatt einzelne PDFs, wenn man die Vorlage nicht in den Einzelblatteinzug legt. Das Zusammenfassen zu einem PDF ist jedoch kein Problem.

Man nehme dafür eine halbe Tasse Hühnerblut, drei Spinnenbeine, etwas Dung einer Bergziege und spreche unter kontinuierlichem Rühren die magischen Worte

gs -q -sPAPERSIZE=a4 -dNOPAUSE -dBATCH -sDEVICE=pdfwrite -sOutputFile=out.pdf Document1.pdf Document2.pdf ...

(Ok, es soll auch ohne Dung funktionieren, habe ich gehört, aber sicher ist sicher!) [von hier]

Falls nach einem Update auf Samba 3.0.23c-1 der smbd immer nach dem Start wegbricht und der Stacktrace ungefähr so aussieht:

Using host libthread_db library "/lib/tls/libthread_db.so.1".

(...)

[Thread debugging using libthread_db enabled]

[New Thread -1212373312 (LWP 24802)]

(...)

0xb7cd77be in waitpid () from /lib/tls/libc.so.6

#0 0xb7cd77be in waitpid () from /lib/tls/libc.so.6

#1 0xb7c7f699 in strtold_l () from /lib/tls/libc.so.6

#2 0xb7e1053d in system () from /lib/tls/libpthread.so.0

#3 0x0822b8ba in smb_panic ()

#4 0x081ea941 in make_pdb_method_name ()

#5 0x081ea98e in initialize_password_db ()

#6 0x082c1cd1 in main ()

…dann sollte man mal in seine smb.conf schauen. Enthält die Option passdb backend hinter tdbsam ein Komma (wie in diesem Beispiel):

passdb backend = tdbsam,

…stürzt der Deamon bei der Auswertung ab. Lösung: Komma entfernen.

Sie haben gerade nur Bahnhof verstanden? Seien Sie froh, dass Sie sich nicht mit solchem Kram rumschlagen müssen… es ist die Hölle 😉

Die Neue Skype Beta 1.5.0.52 unterstützt nun endlich auch Videochats mittel iSight. Mist, jetzt muss ich mich zum telefonieren anziehen 😉 [ via ]

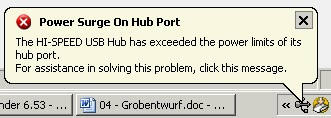

Komische Fehlermeldung:

USB-Aquarium:

Ich weiss wirklich nicht, was das eine mit dem anderen zu tun hat 😉

Update: Hach, das Handy-Video hat ja sogar Ton. Wer den Song im Hintergrund richtig rät, gewinnt eine Tüte Gummibärchen. Kollegen sind von der Teilnahme ausgeschlossen 😉

Ich gebe zu Protokoll, dass ich heute unter Einsatz meines Lebens das große Männerspielzeug auf dem Dach der Olga montiert habe. Jetzt hat die Charlottenstraße Internetz. Und ich Schweißflecken unter den Achseln.

Bei echtem Männerspielzeug kommt es eben doch auf die Größe an.

Da läuft man nichts ahndend mit dem Notebook ums Haus um den Empfang des WLANs zu checken und prompt kommt ein dicker Typ an, zückt einen Ausweis und verlangt meinen zu sehen. Das erinnert doch sehr an Neubrandenburg. „Sie suchen doch nach ungesicherten Festplatten!“ bekomme ich zu hören. „Ich habe Sie beobachtet, Sie laufen schon die ganze Zeit hier umher!“ Nach einigen Drohgebärden „Ich könnte jetzt Ihr Notebook beschlagnahmen“ und weisen Lächeln meinerseits zieht der dicke Mann von dannen und ich kann weiter basteln.

Komische Nachbarn – die sollen froh sein, dass sie bei mir kostenlos ins Internet kommen und Pornos downloaden können.

Neben dem exzellenten Blogcounter kommt hier jetzt auch die Spyware vom Großen Bruder zum Einsatz. Wer damit ein Problem hat, sollte die URL http://www.google-analytics.com/urchin.js mit einem $TOOL seiner Wahl blockieren und den Browser-Cache sowie Kekse wegschmeißen. Nicht, dass ich besonders viele Besucher zu zählen hätte, aber Neugierde ist ja bekanntlich des Nerds Lebensinhalt.

Ich habe ein paar Fragen an die Apfel-Auskenner:

PhysMem: 144M wired, 247M active, 659M inactive, 1.03G used, 482M free Bedeuted das used + free = 1.5G? Das wäre zumindest das, was in „Über diesen Apfel“ angezeigt wird, allerdings habe ich nur 1G bestellt…Die meisten Videos vom 22C3 sind jetzt via BitTorrent verfügbar. Danke liebes Chaos!