„Hey, die Videoübertragung der Vorträge funktioniert. Jetzt brauchen wir uns gar nicht mehr bewegen…“

the blog of harm and appletrees

„Hey, die Videoübertragung der Vorträge funktioniert. Jetzt brauchen wir uns gar nicht mehr bewegen…“

Es werde Licht 😉 Meine Lichtwürfel von Ikea und der Pufflicht-Leuchtschlauch geben eine prima Athmosphäre her. Die Werkstattlampe von Bernd hat einen grünen Lampion-Überzieher bekommen und mit ein paar Lichterketten wird es richtig gemütlich…

Strom und Netz haben wir unter das Dach der Pavillions gehängt. Was oben liegt, wird nicht nass 😉 Universal-Werkzeug Nr. 1: Kabelbinder 🙂

Es gibt ein erstes Opfer zu beklagen. Stilecht mit „Poff“ und Rauchwolke ist Bernd heute ein Mainboard abgeranzt. Auf dem Bild kann man ganz gut unsere Lage erkennen. Links hinten ist Hangar „Bar“ und das weiße Ding ist das Tragluftzelt der C-Base.

btw.: Das Camp ist genau das Gegenteil davon 😉

Es kam gerade die Frage auf, wie man auf chaoshaltigen Veranstaltungen sicher bloggt. Die beste Idee ist natürlich ein VPN. Wenn man kein VPN hat, muss man sich mit der Materie auseinander setzen. Punk 😉

Wenn man diese Option jedoch nicht zur Verfügung hat, kann man sich zumindest einen SSH-Tunnel nach draußen bohren.

Ein erster Wurf würde so aussehen:

ssh your.trusted.server.outside.com -L 8080:blog.mellenthin.de:80

Den Browser könnte man jetzt nach http://localhost:8080 lenken. Leider verwendet WordPress massiv absolute URLs (die mit http:// anfangen) und umgeht damit unseren Tunnel. Wir müssen also dafür sorgen, dass alle http-Anfragen an http://blog.mellenthin.de/ durch diesen Tunnel gehen.

Das klappt mit einem ziemlich schmutzigen Trick: in /etc/hosts wird einfach folgender Eintrag hinzugefügt:

127.0.0.1 blog.mellenthin.de

Jetzt wird blog.mellenthin.de mit localhost aufgelöst und alle Anfragen gehen an den eigenen Rechner. Der lokale Port des SSH-Tunnels muss noch von 8080 in 80 geändert werden, weil globale URLs den Suffix :8080 nicht enthalten. Das SSH-Kommando sieht dann so aus:

sudo ssh you@your.trusted.server.outside.com -L 80:blog.mellenthin.de:80

Weil man einen lokalen Port 80 öffnen möchte, muss man sudo benutzen. Das führt dazu, dass ssh eine Verbindung als root@your.trusted.server.outside.com aufbaut, deswegen muss man seinen Useraccount auf dem vertrauenswürdigen Server mit you@ vor den Servernamen setzen.

Sobald man via SSH eingeloggt ist, steht der Tunnel. Aufgrund des Eintrags in /etc/hosts klappt eine Verbindung zum Webserver auch nur, wenn der Tunnel steht. Wenn man der Sache nicht traut, kann man mit traceroute und die Route überprüfen:

melle@euphoria:~$ tracepath blog.mellenthin.de

1: localhost (127.0.0.1) 0.173ms pmtu 16436

1: localhost (127.0.0.1) 0.056ms reached

Resume: pmtu 16436 hops 1 back 1

Obacht: der Webbrowser könnte die IPs cachen, also den Browser beenden und neu starten, bevor man bloggt. Außerdem kann das Bash-Timeout zuschlagen (wenn konfiguriert), man sollte in diesem Fall die Umgebungsvariable TMOUT setzen oder eine Anwendung starten (z.B. top), die ein Timeout der Shell verhindert.

Update: der Hinweis von Michael ist natürlich richtig und bringt wesentlich mehr Komfort. Danke für den Hinweis 🙂 Also wenn man auf dem SSH-Server einen Proxy installieren kann, genügt schon ein simples

ssh your.trusted.server.outside.com -L 3128:localhost:3128

Um sich mit dem Squid seiner Wahl zu verbinden. Am Browser wird als Proxy localhost:3128 eingestellt und fertig ist die Laube. Man sollte aus dem Feld „No proxy for“ alle Einträge löschen.

Das Camp ist schon gut gefüllt. Überall leuchtet und blinkt es. Die Location ist mega-genial: alte Flugzeuge, Hangars und dazwischen viele, sich für Technik interessierende Jungs (und Mädchen).

Das Camp kann man sich wie einen Open-Air IT-Kongress mit gelockerten Hygienebestimmungen vorstellen. Die Besucher sind, was die Hygiene angeht, nicht unbedingt nachlässiger. Jedoch fassen die Abwassertanks der Duschen nur 60m³ und werden zwei Mal am Tag geleert. Es kann sich jeder selbst ausrechnen, wie schnell die Tanks voll sind. Ein Engel am Eingang tat direkt so, als ob die riesige Menge an Besuchern total überraschend kommt.

Wie auch immer, wir haben Strom und ziemlich schnelles Ethernet. Der Platz genau neben der c-base ist gemütlich und entsprechend den örtlichen Gepflogenheiten (blink + bunt) beleuchtet. Fotos davon gibt es morgen, ich muss erstmal dafür sorgen, dass ich sicher ins Netz komme. Auf dem Camp möchte man einfach keine Unverschlüsselte Verbindung nach Draußen aufbauen 😉

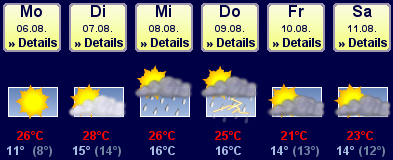

„…and the weather forecast looks just great.“ [ # ]

Also da scheint es zwei verschiedene Realitäten zu geben, aber davon lasse ich mich nicht abschrecken 🙂 Ab Dienstag Abend bin ich auf dem Chaos Communication Camp anzutreffen. Ich werde Waffeln backen, Ballons steigen lassen und „Rasende Roboter“ spielen. Und ich werde grinsen, weil es einfach nichts cooleres gibt, als Campen und Hacken 😉

Wenn das offizielle isync-Plugin von Nokia sich beschwert, dass man zuerst isync aktualisieren soll, obwohl man die geforderte isync-Version 2.4 installiert hat, dann sollte man sicherstellen, dass isync wirklich im Ordner „Programme“ installiert ist (und nicht in einen Ordner unterhalb verschoben wurde).